Gibt es eine einheitliche Definition für Phishing?Es existieren zahlreiche verschiedene Phishing-Varianten. Gemein ist diesen, dass es stets um das Abgreifen sensibler Daten geht

Wie unterscheiden sich die Phishing-Arten?Teils ist Phishing sehr allgemein gehalten. In anderen Fällen erfolgt eine persönliche Ansprache, die es schwerer macht, die Betrugsmasche zu erkennen

Gibt es einen wirksamen Schutz vor Phishing?Leider ist es schwer, sich vollständig zu schützen. Eine erhöhte Sensibilität im Umgang mit Passwörtern sowie eine Antiviren-Software sind jedoch bestens geeignet, um sich weitestgehend abzusichern

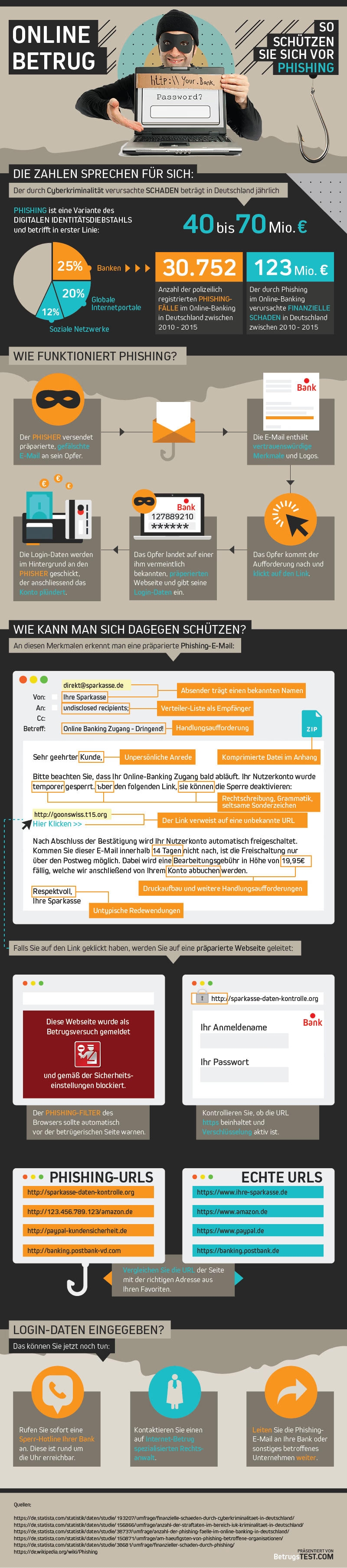

Phishing ist ein stetig größer werdendes Problem, welches jedes Jahr einen immensen Schaden anrichtet. Aber was verbirgt sich eigentlich hinter dem Begriff? Wir stellen eine Definition für Phishing vor und erklären, mit welchen Maßnahmen Sie sich am besten schützen können.

1. Welche Definition von Phishing gibt es?

Die Fälschungsmethode hat das Abgreifen von Daten zum Ziel.

Eine einheitliche Definition für Phishing zu finden, ist nicht leicht, denn der Begriff hat viele Facetten. Generell handelt es sich bei den verschiedenen Formen des Phishings, die der Definition zugrunde liegen, um kriminelle Unternehmungen.

Konkret wird im Rahmen des Fälschungsmethode versucht, an persönliche Daten von anderen Nutzern zu gelangen. Diese werden im Anschluss regelmäßig verwendet, um Konten zu leeren oder auch komplette Identitäten zu stehlen.

Ein Phishing-Angriff findet in aller Regel zufällig statt. Es geht dabei allgemein um die Absicht, möglichst viele Menschen über einen Link auf eine Website zu locken und so an persönliche Informationen zu kommen.

Achtung: Ein Angriff kann auch konkret erfolgen. Dies ist jedoch meist nicht bei Privatpersonen, sondern gegenüber Unternehmen der Fall. Im Fokus stehen dabei allerdings stets einzelne Mitarbeiter, die gezielt angesprochen werden.

2. Welche verschiedenen Arten von Phishing sind bekannt?

Phishing auf Deutsch:

Bei dem Begriff handelt es sich um einen Neologismus, eine Wortneuschöpfung, des englischen Wortes Fishing, was auf Deutsch Angeln bedeutet.

Geangelt werden dabei Daten von ahnungslosen Menschen, die Opfer eines Betrugs werden.

Kriminelle nutzen viele verschiedene Möglichkeiten, um an diskrete Informationen von Unternehmen sowie Privatpersonen zu gelangen.

Die wichtigsten Methoden, die Sie kennen sollten, haben wir für Sie zusammengestellt:

- Deceptive Phishing: Im Rahmen des Angriffs geht es um eine Vortäuschung falscher Eigenschaften. Dies können beispielsweise E-Mails sein, die Sie auf einen zu vollen Speicher aufmerksam machen, und die nochmalige Eingabe Ihrer E-Mail-Daten erfordern. Schreibfehler kommen gerade in diesem Bereich recht häufig vor, sind jedoch bei professionellen Betrügern immer seltener zu finden.

- Spear Phishing: Bei dieser Methode wird eine komplette Kampagne gezielt auf ein Unternehmen zugeschnitten. Das Ziel besteht darin, Passwörter zu erhalten, um so an sensible Daten über das Unternehmen zu kommen. Besonders raffiniert daran ist die persönliche Ansprache. So werden bei dieser speziellen Form der Fälschungsmethode Geschäftspartner-E-Mails imitiert und persönliche Vorlieben angesprochen. Der hohe Grad an Perfektion macht es daher schwer, die Absicht des dahinterstehenden Betrugs direkt zu erkennen.

- Whaling: Das Whaling ist eine Unterform des Spear Phishing und zielt vor allem auf einflussreiche Personen ab. Diese haben in aller Regel weitreichende Befugnisse, sodass es deutlich mehr Schaden anrichten kann, wenn entsprechende Passwörter in die falschen Hände geraten.

Phishing erfolgt in vielen verschiedenen Formen.

- Pharming: Als Pharming werden Angriffe bezeichnet, die eine breite Masse ansprechen. Es erfolgt keine direkte Ausrichtung, wie es im Rahmen der klassischen Definition des Phishings üblich ist. Stattdessen geht es darum, Menschen auf gefälschte Websites zu locken. Häufig geschieht dies dabei über Internetadressen, die einen Tippfehler enthalten oder aber auch einen Teil eines bekannten Unternehmensnamens enthalten. So soll Vertrauen aufgebaut werden, um schnell die eigenen Daten einzugeben.

Besonders perfide ist jedoch die Möglichkeit, die Dateien so zu manipulieren, dass Sie trotz der regulären Eingabe der Internetadresse auf einer gefälschten Website landen. - Clone Phishing: Im Rahmen dieser Methode wird eine Original-E-Mail genutzt, um daraus eine Fälschung zu generieren. Der Inhalt der E-Mail erscheint Nutzern daher vertraut, sodass es leichter ist, dafür zu sorgen, einen gefälschten Link anzuklicken oder aber eine bestimmte Datei herunterzuladen.

- Vishing: Der Begriff setzt sich aus den Worten Voice und Phishing zusammen und bezeichnet einen Betrug per Telefon. Sie werden dabei per Telefon kontaktiert und um die Herausgabe bestimmter Daten gebeten. Dabei geben sich die Betrüger vielfach als offizielle Dienstpersonen aus, um Seriosität zu vermitteln. Dies können Polizeibeamte, Richter oder auch Finanzbeamte sein.

Alternativ nutzen die Betrüger die Möglichkeit, Spam-Mails zu verschicken, die Sie aktiv zum Anruf auffordern. Dort sollen Sie Ihre persönlichen Daten nennen und auf einen Rückruf warten.

3. Wie kann ich die Sicherheit vor Phishing-Attacken gewährleisten?

Einige Programme können dabei helfen, Phishing-Versuche zu erkennen.

Beim Phishing geht es oftmals weniger um die technische Seite, sondern vielmehr um die Ausnutzung persönlicher Schwachstellen. Jeder Mensch ist einmal abgelenkt und liest längst nicht jeden einzelnen Text aufmerksam.

Genau dies nutzen Betrüger aus, um Daten zu sammeln und diese gezielt für ihre Zwecke einzusetzen.

Generell sollten Sie daher folgende Tipps beherzigen, um Ihre Sicherheit zu gewährleisten:

- Seien Sie generell wachsam. Dies gilt vor allem dann, wenn Ihnen etwas seltsam vorkommt.

- Geben Sie Ihre Daten nur auf vertrauenswürdigen Websites ein.

- Laden Sie keine Dateien herunter, wenn diese Ihnen nicht sinnvoll erscheinen.

- Seien Sie Freundschaftsanfragen gegenüber skeptisch. Dies gilt umso mehr, wenn es dabei um die Aufnahme in bestimmte Gruppen mit geschütztem Zugang geht.

- Allzu gute Angebote sind meist tatsächlich zu gut, um wahr zu sein. Lassen Sie sich also nicht ködern.

Zusätzlich können Sie die Sicherheit Ihres Computers auch mit Hilfe von ergänzender Software schützen.

Tipp: Antiviren-Software ist vielfach in der Lage, Internet-Adressen doppelt zu prüfen. Zudem sorgt ein Echtzeit-Schutz dafür, bösartige Dateianhänge sofort zu erkennen und unmittelbar zu blockieren. Sie können auch eine automatische Überprüfung aller heruntergeladener Dateien einstellen.

4. Antiviren-Software als Zusatzschutz: Sichern Sie Ihre Daten vor unbefugten Zugriffen